Hace unas semanas escribi un articulo titulado Instalar ipwraw para Intel 3945 en Ubuntu donde explicaba como instalar el driver que permite la inyeccion de trafico, pues bien, hoy ha llegado el ansiado dia, hoy vamos a explicar como Crackear wep usando nuestra Intel 3945, y todo esto desde Ubuntu.

En primer lugar y a modo de explicacion voy a contar resumidamente como lo vamos a hacer, luego lo explicare con todo lujo de detalles y con sus debidos comandos.

La teoria

En primer lugar activaremos el driver ipwraw, recordad que con este driver no podemos navegar. Seguidamente haremos un escaneo de los puntos de acceso de la zona, una vez detectado el que no interesa, debemos ejecutar un pequeño script en el que tendremos que introducir algunos datos, como la mac del punto de acceso que deseamos atacar y el canal en el que opera.

Una vez hecho esto viene un paso importante, tenemos que autentificarnos en dicho punto de acceso con nuestra mac, en caso de que esto no funcione puede ser que el punto de acceso tenga activado otro tipo de proteccion, como el filtrado por mac, y ese caso nos sera totalmente inutil esperar ya que no podremos autentificarnos(pero podemos esperar a que alguien se conecte y entonces ya tendriamos un mac valida, claro que esto siempre y cuando alguien se conecte). Si nos autenficamos ya estamos mas cerca de nuestro objetivo, ahora deberemos arracar el programa de captura de paquetes y seguidamente iniciamos la inyeccion de trafico, al principio no funcionara pero llegara un momento, a lo mejor dos minutos despues de empezar a inyectar en el que el trafico comenzara a subir muy rapidamente, señal inequivoca de que estamos inyectando.

Ahora solo es cuestion de esperar a tener los suficientes paquetes, en este apartado las cosas varian de una red a otra pero en general, para un clave wep de 64 bits bastarian unos 250.000 paquetes y para una de 128 bits alrededor de un millon, evidentemente cuantos mas mejor. Por ultimo arrancamos el programa para crackear la clave…et voila, ya tenemos la clave.

La practica

Vale un vez que entendemos el cuento vamos a pasar a la accion. Recordad que estamos explicandolo para la tarjeta Intel 3945, el proceso en general sirve para cualquiera pero hay apartados especificos para esta tarjeta.

En primer lugar activamos el driver ipwraw, si seguisteis mi otro articulo solo tendreis que hacer algo asi cargar_ipwraw y listo, sino pues toca:

modprobe ipwraw

Vale ahora ya tenemos activado el driver, os podeis fijar que ahora tenemo una nueva interfaz llamada rtap0, podeis comporbarlo tecleando ifconfig -a. Esta interfaz es la que usarmos para capturar los paquetes, y aunque si tecleais iwconfig figura como “no wireless extension” vaya que si las tiene.

Un detalle importante, la interfaz rtap0 se crea al cargar el ipwraw

y solo nos sirve para capturar paquetes aun asi para inyectar y

autentificarnos usaremos nuestra interfaz wifi normal en mi caso eth1.

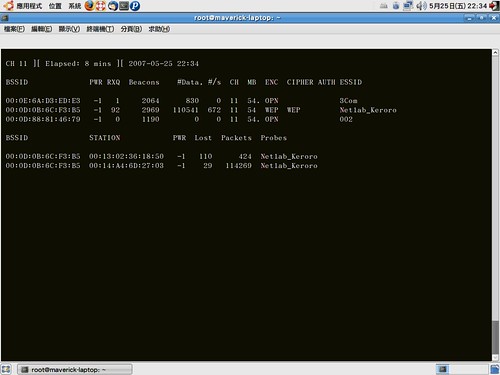

Segundo paso, vamos a buscar nuestra red objectivo para eso simplemente un comandito desde la consola

Bien tras escribir dicho comando nos saldra una pantalla y en unos segundos se rellenara con los datos de los puntos de acceso de la zona asi como de los equipos que estan conectados a las mismas.

Aqui deberemos buscar nuestro objetivo, una wireless que tenga la suficiente señal y cifrado wep y puesto que vamos a inyectar trafico si hay alguien conectado es irrelevante. Debemos anotar tanto el canal como la mac del punto de acceso porque necesitaremos esos datos en lops sucesivos pasos.

Ahora viene un paso bastante importante para nuestra tarjeta tenemos que ejecutar el siguiente script:

clear

echo “Indica el canal para eth1″

read canal

echo “Indica el rate de captura”

read rate

echo “Indica el bssid objetivo”

read bssid

ifconfig eth1 down

chmod u+wrx /sys/class/net/eth1/device/rate

echo $rate >/sys/class/net/eth1/device/rate

echo $canal >/sys/class/net/eth1/device/channel

echo $bssid >/sys/class/net/eth1/device/bssid

ifconfig eth1 up

echo “Configuracion completada, listo par inyectar”

IMPORTANTE

Recordad que algunos simbolos puede que esten cambiado, como las comillas, al copiar y pegar revisad estos simbolos porque es probable que de error.

El script aunque muy sencillo no lo he escrito yo, bueno si, pero vaya es una copia del que viene en la distribucion wifiway. Dicho esto proseguimos, ahora ejecutamos el script, a la primera pregunta debemos poner el canal del punto de acceso, para el rate siempre pondemos 2(esto es importante otro valor hara que no funcione) y a la tercera le pegamos la mac objetivo.

Una vez hechos estos paso ya estamos en condiciones de hacer nuestras malignidades. Para ello necesitamos usar tres comandos simultaneamente asi que necesitaremos tres consolas y luego cambiaremos de una a otra para ver como avanza el proceso y finalmente para ver los resultados.

Captura de paquetes

En primer lugar antes de nada vamos a activar el airodump para capturar los paquetes, tecleamos el siguiente comando:

Donde tendremos que sustituir el canal por el numero correspondiente y el FICHERO por el nombre que nosotros queramos, en este fichero es donde se guardaran los paquetes y lo necesitaremos luego para extraer la clave.

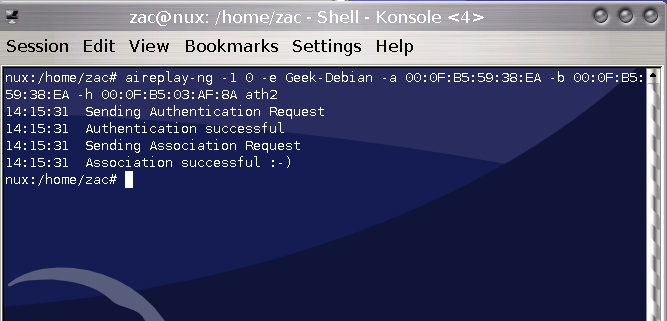

Autentificacion

Ahora pasamos a autentificarnos contra el punto de acceso, para ello otro tecleamos otro comando mas:

Varios detalles sobre este comando. El 0 indica que se autentifique una sola vez, si lo consigue nos avisa, de todos modos a veces es conveniente usar la opcion 10 para que se autentifique cada 10 segundos, esto puede ser util si por ejemplo estais inyectando trafico y se para de golpe. La mac del punto de acceso ya la sabemos y la nuestra tambien aun asi podemos usar la nuestra o usar una falsa, eso como veais. Por ultimo eth1 es el nombre de mi interfaz wireless, si bien si la vuestra es eth2 o eth3 lo que sea debereis cambiarlo.

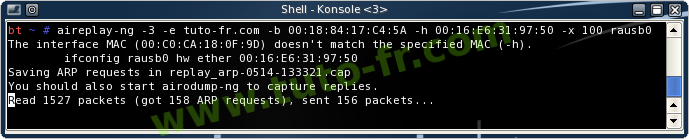

Inyeccion

Ahora ya estamos en disposicion de inyectar trafico, simplemente:

Otra vez mas de los mismo, deberemos cambiar los datos por los correspondientes pero un detalle si arriba para autentificaros usasteis una mac falsa aqui debereis usar la misma.

Vereis que este comando se queda un rato como esperando enviando paquetes, en aproximadamente unos dos minutos deberia comenzar a inyectar(arp requests), momento de pasarnos a la pestaña del airodump y ver como suben los paquetes rapidamente. Como ya dije antes no hay un cifra de paquetes fija, varia mucho porque tambien depende de la contraseña que tiene el punto de acceso, aun asi la normal general es unos 250.000 para wep de 64 bits y 1.000.000 para la de 128 bits.

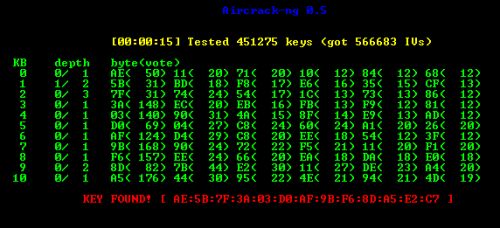

Obtencion de la contraseña

Una vez tenemos el numero de paquetes podemos ejecutar el aircrack, no hace falta que pareis la inyeccion, asi que en caso de que necesite mas paquetes podreis seguir inyectando. Para obtener la contraseña tecleamos:

Si todo es correcto deberia mostrarnos la contraseña en hexadecimal, ahora ya podemos conectarnos al punto de acceso sin problemas, recordar que primero deberies descargar el ipwraw y cargar el driver normal de la wifi.

modprobe ipw3945

Bueno pues hasta aqui el tutorial, yo lo he probado varias veces en mi casa contra mi red wifi y me ha funcionado, incluso variando la clave y el cifrado siempre me ha salido en aproximadamente 10-15 minutos. Recordad que todo lo aprendido debeis usarlo para hacer el bien, como conectaros a internet y no para joder al vecino.

Sacado de: http://vagos.es/showthread.php?t=165220

Pertenece a la seccion Noticias

@Mar

seguiste mi tutorial para instalar el ipwraw? Puedes consultarlo en http://neodian.blogsome.com/2007/12/21/instalar-ipwraw-para-intel-3945/, te recomiendo que lo revises, si te esta quedando colgado tiene pinta que es por el driver.

Si no ves ningun fallo empieza de nuevo de cero a ver si asi lo arreglamos.

Mi tarjeta es una Intel pro wireless 3945. Tengo instalado el driver para la inyeccion, y no es problema de comillas, ya que lo he revisado todo, e incluso he creado mi script propio. De todas formas muchas gracias por tu rapida respuesta, seguire investigando, lo mirare de nuevo y a ver si toqueteo algo mas.

Lo que mas me preocupa es el cuelgue del ordenador al ejecutar aireplay!!

Saludos!

@Mar

Para empezar seria interesante que dijeses que hardware tienes exactamente, esto parece que no pero es relevante, si es distinto del que indico en el articulo puede ser que no te funcione. En cuanto al script, recuerda repasarlo, sobre todo comillas y guiones porque el blog los convierte en caracteres raros y suelen dar problemas. Por cierto has ejecutado el script como root? puede ser que sea ese el fallo, revisalo. Por cierto, has instalado el driver para la inyeccion?

Yo uso Ubuntu 8.04 x64 y me funciona de lujo.

Hola, muchisimas gracias por el tutorial !!

Antes crackeaba las claves con el LiveCd Wifislax y usando airoscript e iba perfecto !!! Pero bueno, ya que tengo instalado Ubuntu 8.04, no merece mucho la pena andar cargando el cd, no?

Problemas que me han surgido:

– A mi tambien me da error el script, modificado con mis datos, permisos denegados para /sys/class/net/eth1/device/rate ….

– Omitiendo ese paso, intento seguir hasta que que intento autentificarme. En ese momento se me cuelga el pc, completamente, ni teclado ni raton, nada funciona.. Podria ser por problemas con el aireplay??

El caso es que la unica solucion que tengo es usar RSEIUB con Alt+Impr pant pulsado.. y asi puedo reiniciar, porque si no me toca apagar a lo bruto.

Tambien he intentado probar con airoscript, como lo hacia antiguamente, pero tambien se me cuelga..

Me podrias dar alguna sugerencia? Muchas gracias!

@Pzicho

Al comienzo del articulo tienes un enlace a la guia paso a paso que buscas.

buen dia, tengo la tarjeta de red que mencionas, y soy novato en esto de Linux, al parecer no instale siguiera correctamente el ipwraw, y desde ahi me vienen los problemas… no se si sea mucha molestia que me guies paso a paso, por que la verdad esta seria mi 2da o 3ra vez que uso UBUNTU

se agradece tu atencion camarada

Has cargado correctamente el driver? Recuerda que es otro articulo, tienes un enlace al principio del articulo.

Hola muchisimas gracias por el tutorial, Tengo un pequeno problemita, haber si puedes ayudarme. Al ejecutar el airodump me tarda unos segundillos como bien mencionas…pero extranamente solo me detecta una de las muchas redes que existen (detectandomela como canal 1 y con su direccion mac y demas). Me resulta extranisimo, ya que no me coje ni la mia ni las 20 mas que pillo….la verdad no le encuentro el mas minimo sentido…no he seguido avanzando en el tutorial porque tiene que haber algo que falla…

@rodolfo

No tengo experiencia con esa tarjeta asi que no puedo guiarte, de todos modos parece lo mas probable asi que te sugiero que busques por ahi como instalar el driver que te permita inyeccion.

Hola:

Uso ubuntu 8.04 y tengo un problema al ejecutar este comando:

aireplay-ng -3 -b MAC_PUNTODEACCESO -h NUESTRAMAC eth1

(obviamente cambio los parametros correspondientes, como las mac y el dispositivo wifi)

la respuesta que me da es la siguiente:

open(/dev/rtc) failed: Device or resource busy

16:25:05 Waiting for beacon frame (BSSID: 00:14:A5:91:AC:06)

Saving ARP requests in replay_arp-1122-162505.cap

You should also start airodump-ng to capture replies.

No se que esta pasando, o que falta o que sobra, creo que puede ser el parche de driver de wifi, es una:

06:00.0 Ethernet controller: Atheros Communications Inc. AR242x 802.11abg Wireless PCI Express Adapter (rev 01)

espero que alguien me pueda ayudar.

adios. Y felicitaciones por el tutorial esta realmente facil de seguir.

No es un ningun plugin, es con el css. Puedes ver todo el codigo del blog en la seccion codigo arriba del todo(debajo de la cabecera). De todos modos te dejo el codigo de la seccion codigo:

#code {

color: #1f2322;

background-color: #F8FFBF;

font-family:

Hola, estaba leyendo tu blog, y me intereso mucho como pones los codigos.

Pienso que debe ser un plug-in.

Me porias decir donde lo sacaste, por favor. Porque estoy arreglando mi blog e iria de pinta

Muchas gracias

@Guille

Una de dos, o has instalado mal el driver o quiza tu tarjeta no sea un la intel. Prueba con alguna distribucion tipo backtrack y haz(en la consola por supuesto) un “lsmod|grep ipw” a ver que te sale.

@bribon

Eso puede ser por muchos factores, distancia al AP, seguridad propia del AP(este tipo de ataque es bastante viejo y mucho routers modernos ya traen proteccion frente a el).

Tambien puede fallarte ahora y manana funcionarte perfectamente, recuerdo que en mi casa con mi router lo crackee dos veces seguidas y a la tercera no fui capaz.

Un saludo y paciencia.

Hola,

lo primero darte por la enhorabuena porque el tutorial esta bastante completo… buen trabajo!!!

Nada mas tengo una dudilla, una vez que me conecto a un AP (hasta este paso todo va bien), luego intento inyectar paquetes ARP y no consigo mandar ninguno. El numero de read packets se incrementa constantemente, pero en cambio el del paquetes ARP se queda nulo. Porque puede ocurrir esto?

Un saludo

Hola, ante todo muchas gracias por el tutorial.

He seguido los pasos para instalar el ipwraw en ubuntu 8.04 e instalado el aircrack-ng, pero a la hora de ver las interfaces (iwconfig) solo me aparecen lo y eth0,ambas con no wireless extensions (la eth0 es la del cable ethernet, creo) y al intentar cargarlo con la interfaz lo me da error

Unsupported hardware link type 772 – expected ARPHRD_IEEE80211

or ARPHRD_IEEE80211_PRISM instead. Make sure RFMON is enabled:

run ‘ifconfig lo up; iwconfig lo mode Monitor channel ‘

Sysfs injection support was not found either.

(al intentar poner lo en modo monitor me dice que no esta permitido)

La duda que tengo es que por que no me aparecen las wifi0 o eth1 que parece que deberian de aparecer y por que no puedo configurar la que me sale a mi. Supongo que sera algo obvio, pero con lo pez que estoy aun en Linux no consigo verlo… Un saludo y gracias por adelantado ^^